Expert Jean-Jacques Quisquater waarschuwt: ‘Als premier Michel niet versleuteld belt, zou dat erg dom zijn’

Moet het gerecht, in de strijd tegen terrorisme, toegang krijgen tot chat-apps? Vorige week pleitte federaal procureur Frédéric Van Leeuw daar vurig voor. Professor Jean-Jacques Quisquater, dé specialist ter zake, heeft zijn twijfels: ‘Als Telegram zijn sleutel aan een overheid geeft, zullen terroristen die app gewoon niet meer gebruiken.’

Hij is een wereldautoriteit op het vlak van gegevensbescherming. Dat u veilig kunt bankieren, bijvoorbeeld, hebt u te danken aan zijn wetenschappelijke berekeningen. Cryptografie – ofwel: het versleutelen van berichten aan de hand van wiskundige formules – is het levenswerk van professor Jean-Jacques Quisquater. Niet toevallig werd uitgerekend zijn computer het doelwit van hacking door de Amerikaanse inlichtingendienst NSA en de Britse zusterdienst GCHQ.

Zeven jaar geleden ging Quisquater met pensioen aan de Université catholique de Louvain (UCL), maar hij geeft er nog altijd les en blijft ook internationale congressen bijwonen over zijn vakgebied. Net voor zijn pensionering kon hij via eBay een authentiek Russisch versleutelingstoestel uit de Koude Oorlog op de kop tikken – en zo begon zijn privécollectie cryptografieapparaten. Die verzameling, aangevuld met spionagetoestellen van de Staatsveiligheid, het leger en Franse en Britse overheidsdiensten, is nog tot 20 mei 2018 in het Mundaneum van Bergen te bezichtigen, op de expo Top Secret.

De gps-functie of wifiverbinding op je smartphone kan geactiveerd worden zonder dat jij het weet. Zelfs wanneer hij uit staat.

Voor een interview over geheimschrift wilde Jean-Jacques Quisquater graag afspreken in Waterloo. ‘Napoleon heeft de Slag bij Waterloo in 1815 ook verloren omdat hij geen enkel veilig communicatiemiddel had’, zegt hij. ‘Hij vond het niet nodig om een beroep te doen op cryptografie. Gevolg: al zijn boodschappen werden onderschept.’

Tweehonderd jaar later is cryptografie alleen maar belangrijker geworden. Net op de dag van het interview brengt Europol een rapport uit over cyberdreigingen. Het voorbije jaar zijn liefst 2 miljard documenten over Europese burgers gelekt, zo staat daarin.

Het is verbazend hoe slecht we anno 2017 onze informatie beschermen.

Jean-Jacques Quisquater: En dat terwijl cryptografie een van de oudste wetenschappelijke disciplines is. Dat is ook logisch. Om als overheid of leger een rijk te beheren, heb je informatie nodig. En die mag niet in de handen van de vijand vallen. Daarom zijn tal van systemen ontwikkeld om informatie veilig over te maken. Je kunt bijvoorbeeld vertrouwelijke informatie in een gesloten omslag of een brandkast bewaren. Of je tatoeëert ze op je kale hoofd en laat vervolgens je haar weer groeien. En nog beter: je versleutelt de info met een wiskundige berekening of algoritme, zodat ze alleen leesbaar is voor wie de sleutel heeft.

Voorbeelden zijn er uit alle tijdperken. 2600 jaar geleden al gebruikten de inwoners van Sparta een scytale, een cilindervormig voorwerp met een strook papier eromheen gewikkeld. Julius Caesar deed tijdens de Gallische Oorlog, in de eerste eeuw voor Christus, een beroep op een eigen systeem van versleuteling. Aanvankelijk diende cryptografie vooral voor militaire toepassingen, maar gaandeweg gingen ook burgers het gebruiken. Om op de beurs te spelen, bijvoorbeeld.

Daarbij is tijd een cruciale factor.

Quisquater: Inderdaad. Aan het begin van de 19e eeuw probeerden handelaars in aandelen informatie al zo snel mogelijk rond te sturen. De elektrische telegraaf bestond toen nog niet en de postkoets bleek te langzaam. Hoe deden ze het dan? Via een van de voorouders van het internet: de optische telegraaf van Chappe, die eigenlijk alleen door militairen mocht worden gebruikt. Het was een grote verticale constructie, tot tien meter hoog, met beweegbare armen. Die waren tot op twintig kilometer zichtbaar. Door de armen in een bepaalde positie te plaatsen, kon je een boodschap kenbaar maken.

Het systeem is in heel Europa gebruikt van 1790 tot 1860. Via een keten van seintorens kon je van Zweden tot Portugal, en van Brest tot aan de Krim, informatie doorspelen. In Brussel stond er bijvoorbeeld eentje op de top van de Sint-Goedelekathedraal. Een dringende boodschap kon in 15 tot 30 minuten heel Frankrijk oversteken.

Welke codeermachine gebruikte de Belgische Staatsveiligheid?

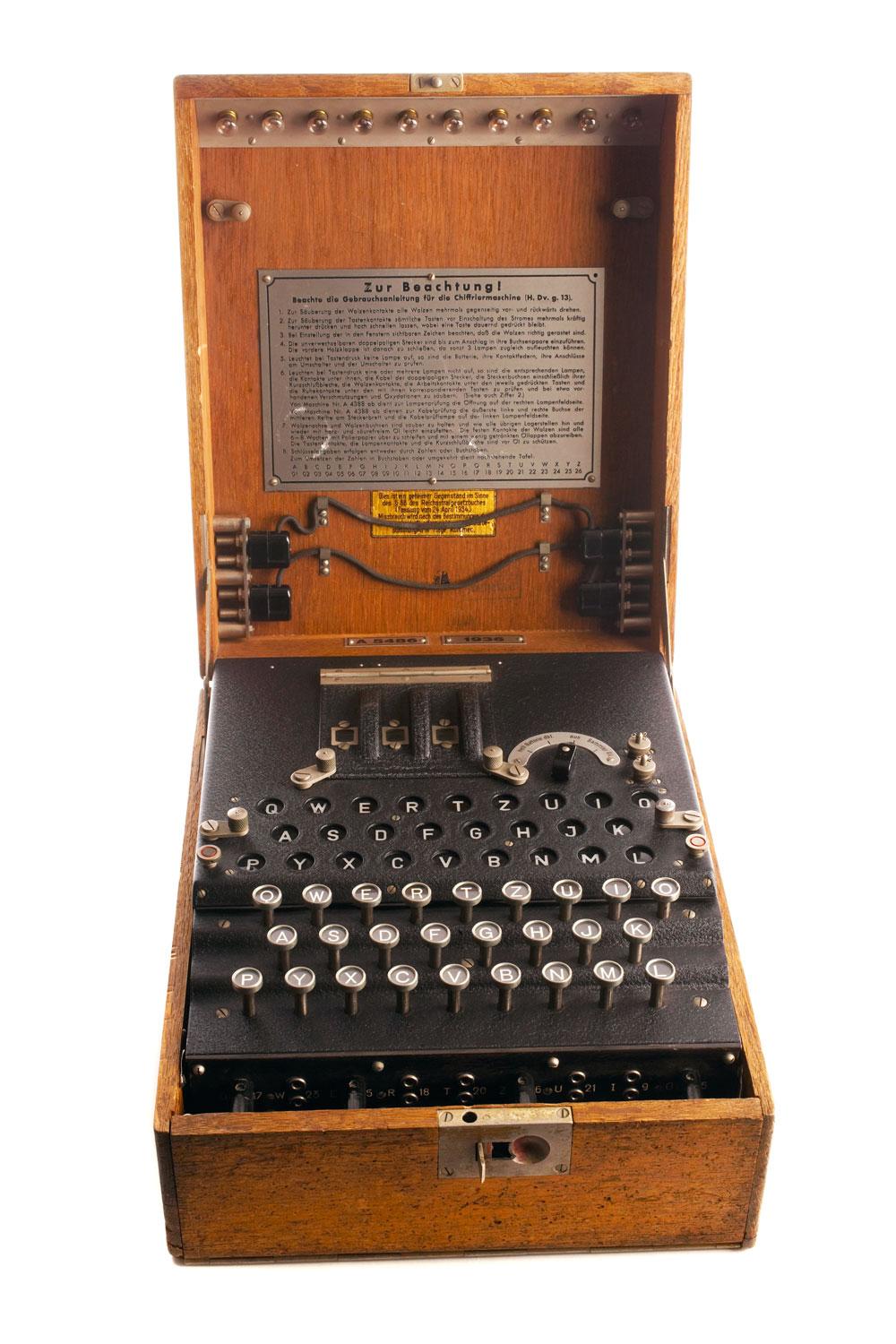

Quisquater: Na de Tweede Wereldoorlog versleutelde de Staatsveiligheid haar berichten met toestellen van het type Enigma. Die codeermachine werkt met de omzetting van lettercombinaties op basis van een rotor, en werd onder meer gebruikt door de nazi’s. Wat de Staatsveiligheid niet wist, was dat de Polen, Fransen, Britten en Amerikanen er al tijdens de oorlog in geslaagd waren om de code van het Duitse Enigma-apparaat te kraken. Pas in 1975 werd het bestaan van Bletchley onthuld, de centrale van de Britse codebrekers tijdens WO II.

Dertig jaar lang verkochten de Amerikanen Enigma-versleutelmachines aan hun bondgenoten, zonder erbij te melden dat ze zélf de code konden kraken. Dat was best boosaardig. Uiteindelijk komt het hierop neer: in de wereld van cryptografie is het ieder voor zich.

Dat bleek ook enkele jaren geleden, toen klokkenluider Edward Snowden onthulde dat de NSA de gsm van bondskanselier Angela Merkel had gehackt.

Quisquater: Op de expoin Bergentonen we een kopie van de smartphone van de Franse president Emmanuel Macron. Die hebben we van de Franse versleuteldienst in bruikleen gekregen. Het toestel is helemaal beschermd door louter Franse technologie.

In de jaren tachtig liep in België een soortgelijk project om de communicatie van de premier en andere regeringsleden te versleutelen. Dat was toen echt top secret. Ik was ervan op de hoogte omdat ik er indirect bij betrokken was. De KU Leuven ontwikkelde een toestel waarmee de premier vanuit de auto kon bellen, helemaal versleuteld. De betrokken wetenschappers waren speciaal in Amerikaanse labo’s de nodige kennis gaan opdoen. Ik weet niet of het ook gebruikt is.

Belt premier Michel versleuteld?

Quisquater: Ik hoop van wel. Als hij het niet doet, zou dat erg dom zijn. De Amerikaanse ambassade ligt tenslotte op enkele honderden meters van de Wetstraat 16.

Om communicatie te onderscheppen, moet je toch niet in de buurt zijn?

Quisquater: Dat klopt, maar door de nabijheid kun je die activiteit wel gemakkelijker verbergen. Op het dak van een ambassade kun je een antenne makkelijk wegsteken.

U hebt een smartphone: is die geëncrypteerd?

Quisquater: Nee. Maar ik let wel op met wat ik doe. Zelf bezit ik geen geheimen, al vragen anderen me wel eens om advies over confidentiële zaken. Dan laat ik mijn smartphone gewoon thuis.

Omdat men de microfoon van een smartphone van op afstand kan activeren?

Quisquater: Zelfs wanneer je toestel uit staat, ja, afhankelijk van het model. Zelfs je gps-functie of je wifiverbinding kan geactiveerd worden zonder dat jij het weet.

Klopt de politie of de Staatsveiligheid ook weleens bij u aan?

Quisquater: Niet om mij te inspecteren. In België is de cryptografie vrij, het staat zo letterlijk in de wet. Dat maakt dat de overheid niets te zeggen heeft over nieuwe versleutelmethodes die onderzoekers ontwikkelen. Wat meteen verklaart waarom Philips zijn chipkaart (het pasje met ingebouwde chip dat wordt gebruikt in het elektronische betalingsverkeer, als identiteitsbewijs en als geheugen, nvdr.) destijds hier heeft ontwikkeld, en waarom de onderzoeksgroepen in dit vakgebied aan onze universiteiten zo gerespecteerd zijn.

Voor een confidentiële opdracht gebruiken we op de universiteit een computer die niet met het internet verbonden is. We bewaren hem in een brandkast.

Wat wel al eens gebeurt, is dat gespecialiseerde overheidsdiensten mij om advies vragen. Als ze een nieuw product willen aankopen, bijvoorbeeld om mailverkeer te beschermen. Dan polsen ze bij mij of de kwaliteit goed is. Maar de Staatsveiligheid heeft mij nog nooit gevraagd om een versleuteling te kraken.

In 2014 onthulde De Standaard dat u zelf het doelwit van hacking was geworden.

Quisquater: Een paar maanden daarvoor, op 16 september 2013, had de krant uitgebracht dat Belgacom bespioneerd was door de NSA. Uitgerekend diezelfde dag ontving ik via de professionele netwerksite LinkedIn een bericht dat mijn laptop heimelijk heeft geïnfecteerd met Regin, geavanceerde kwaadaardige software of malware. Die timing was waarschijnlijk niet toevallig. Mensen die het kunnen weten, hebben mij uitgelegd dat die hacking eigenlijk een boodschap was van de NSA aan de wereld van cryptografie: ‘Ja, we zijn ontdekt, maar we doen gewoon door alsof er niets aan de hand is. Voor ons is het geen probleem dat de Belgacom-affaire is uitgelekt.’

Wat heeft de Amerikaanse veiligheidsdienst precies bekeken op of gestolen van uw computer?

Quisquater: Niets. Aanvankelijk berichtten sommige media dat de NSA duizenden documenten had buitgemaakt, maar dat klopt niet. Mijn computer is veeleer gebruikt als een vector: om te kijken wat er in mijn omgeving gebeurde, schakelde Regin mijn camera en microfoon van op afstand in. Was ik thuis, dan gebeurde er niets. Woonde ik gespecialiseerde conferenties in België en het buitenland bij, dan werd mijn computer gebruikt om te spioneren.

Het federaal parket onderzoekt de hacking al vier jaar. Met resultaat?

Quisquater: Officieel loopt het onderzoek nog. Maar ik heb begrepen dat dit dossier, gezien de context, zonder gevolg zal blijven. De NSA val je niet zomaar aan.

Trouwens, wat kan het parket doen? Voor de hacking van Belgacom en mijn computer is zeer geavanceerde software gebruikt. Regin is van een nog hoger niveau dan Stuxnet (het virus waarmee in 2010 de Iraanse atoomcentrifuges van op afstand zijn stilgelegd, nvdr.).

Eigenlijk hebben ze tegen mij veel te zware middelen ingezet. Dat was nergens voor nodig. Het was niet alleen brutaal, het was ook onhandig: het gevolg is dat de broncode van Regin nu publiek is.

U kent vast cryptografen bij de NSA en de Britse GCHQ. Wat zeggen zij ervan?

Quisquater: Via via heb ik van de Britten excuses gekregen: ‘Dat hadden we niet mogen doen.’ Oud-medewerkers van de NSA zeiden me dan weer dat er intern problemen zijn: ‘De jonge generatie wil iedereen bespioneren, terwijl de oude garde tegen is.’

U bent een wereldautoriteit in gegevensbescherming. Was uw eigen computer dan zó slecht beveiligd?

Quisquater: Het is gewoon onmogelijk om je tegen zulke geavanceerde aanvallen te wapenen. Volledige bescherming bestaat niet: dan zou je je computer niet meer kunnen gebruiken. Natuurlijk raad ik iedereen wél algemene beschermingsmaatregelen aan, zoals een firewall en standaardvirusscanners, voor het dagelijkse werk. En heb je echt vertrouwelijke info op je computer staan, scherm dat specifieke deel dan extra af.

Hoe pakt u het zelf aan?

Quisquater: Wanneer wij op de universiteit aan een confidentiële opdracht werken, gebruiken we alleen een computer die niet met het internet verbonden is. We bewaren hem in een brandkast: hij wordt alleen gebruikt voor die ene opdracht, door een klein aantal onderzoekers. Zonder machtiging raak je zelfs de ruimte niet in waar hij staat.

En wanneer een bank mij inhuurt als consultant, bijvoorbeeld om haar cyberbescherming te evalueren, ga ik de dossiers altijd ter plekke inkijken. Op papier. Ik kom aan, de documenten worden uit een brandkast gehaald, ik bestudeer ze en schrijf er met een pen mijn bevindingen op. Vervolgens gaan ze weer de brandkast in.

In de strijd tegen terrorisme heeft federaal procureur Frédéric Van Leeuw er vorige week voor gepleit dat het gerecht toegang zou krijgen tot chatapps als Signal en Telegram, waarmee je versleutelde berichten kunt versturen. Terecht?

Quisquater: Er is veel druk vanuit Parijs en Washington, maar misschien hebben de Fransen en de Amerikanen daarvoor wel een andere reden? Namelijk: ‘Zodra jullie, Belgen, toegang hebben, hebben wij die ook.’ Als we willen dat onze handel blijft voortbestaan en onze democratie overeind blijft, dan hebben we nood aan confidentialiteit. De poort van geheimhouding openzetten, door de sleutels van geëncrypteerde communicatie aan de overheid te geven, is extreem delicaat. Je riskeert zo het hart van de democratie in gevaar te brengen.

Vandaag zie je overal lekken opduiken. Sleutels komen op straat te liggen. De vraag is: wie zou die sleutels het vaakst gebruiken? Je eigen overheid, buitenlandse diensten of hackers met kwade bedoelingen? De vraag is ook hoe effectief het zou zijn. De dag dat Telegram zijn sleutel aan een overheid geeft, zullen terroristen die app niet langer gebruiken. Laten we niet naïef zijn.

De nieuwe generatie computers – kwantumcomputers – kan veel sneller berekeningen uitvoeren. Bedreigt die rekenkracht de cryptografie?

Quisquater: De komende tien jaar zal ze dat niet doen, nee. Vandaag worden kwantumcomputers voornamelijk gebruikt voor chemische en mechanische berekeningen die helemaal niets met cryptografie te maken hebben. Slechts één type kwantumcomputer – de allerduurste – zou op termijn mogelijk de cryptografie kunnen uitdagen.

Twee jaar geleden waarschuwde de NSA er anders wel voor dat kwantumcomputers de huidige beveiligingsstandaarden onderuit kunnen halen.

Quisquater: Dat klopt. Probleem is dat we niet weten waaróm de NSA die waarschuwing heeft uitgestuurd.

In de documenten die Edward Snowden heeft gelekt, staat dat de NSA een belangrijke doorbraak heeft bereikt in de cryptoanalyse – het kraken van versleuteling. Wat daar precies mee wordt bedoeld, weten we niet. Gaat het om een samenspel van onderzoek in cryptografie en wiskunde, de bouw van nieuwe computers en de constructie van gigantische rekencentra, zoals in Utah? Daardoor zou de NSA vandaag een reeks codes kunnen kraken waarvan we dachten dat ze onbreekbaar waren. Misschien is dat de échte reden om te twijfelen aan het huidige antwoord op de vraag hoe we ons minimaal moeten beveiligen.

De expo Top Secret loopt nog tot 20 mei 2018 in het Mundaneum in Bergen. Meer info op www.mundaneum.org.

Jean-Jacques Quisquater

– 1945 geboren in Ukkel

– Studie burgerlijk ingenieur in de toegepaste wiskunde, doctor in de informatica

– 1988 auteur van het Guillou-Quisquaterprotocol, een wereldstandaard in de databeveiliging

– 1970-1991 cryptografieonderzoeker bij Philips

– 1989-1995 hoofdontwikkelaar van de cryptografische veiligheid in smartcards die vandaag gebruikt worden

– Sinds 1991 professor cryptografie aan de UCL, gastdocent aan tal van buitenlandse universiteiten

– 1999-2006 directeur van de International Association for Cryptology Research

Fout opgemerkt of meer nieuws? Meld het hier